恶意篡改半导体电路的人就在我们身边?

2022/06/09

社会上有很多智能手机和汽车在不知道有危险的情况下安装了被篡改后的半导体电路。专家不断针对新威胁导致的最严重后果发出警告。那么,“敌人”是些什么人?从研究者的证言来看,敌人并不是间谍这样的高端人物,反而是我们身边的人。

偷偷开始通信的熨斗,一动不动的儿童模样的玩偶——早就开始研究对策的早稻田大学教授户川望也关注到国外的信息。虽然不清楚真假,但有阴谋论认为可能被人植入了非法电路。

据户川教授介绍,非法电路很小,不容易发现。只有在正常电路工作时,才能实现信息泄露及失控等目的。比如非法电路在特定的时间启动,其他时间休眠。只要不在其唤醒时间检查,就不会发现。

但是,非法电路倾向于安在能够获取内部数据的地方。户川的研究中利用人工智能(AI)等识破了特异的电路图案。2020年,与研究团队合作的东芝信息系统推出了检测非法电路的服务。

电路信息是记录了支撑电子产品的半导体芯片的工作过程的故事。设计电路时,制造装置会按照故事来制作芯片。如果在设计阶段被篡改,故事的展开就会改变,装入芯片的机器就会陷入失控。

如今威胁论甚嚣尘上的背景之一是制造半导体芯片的分工体制扩大。户川指出,“现在电路设计和芯制造可以广泛外包了,如果供应链的某个点出现了坏人,就会很要命”。

现在已不是从设计到销售由1家企业负责的时代。设计时,会从企业内外收集形成电路的数据。如果很多人参与,从概率上讲容易出现漏洞。

到底是什么人干的呢?能做手脚的不只是具备特殊能力的人?颠覆了成见的是爱沙尼亚塔林理工大学的研究团队。

|

|

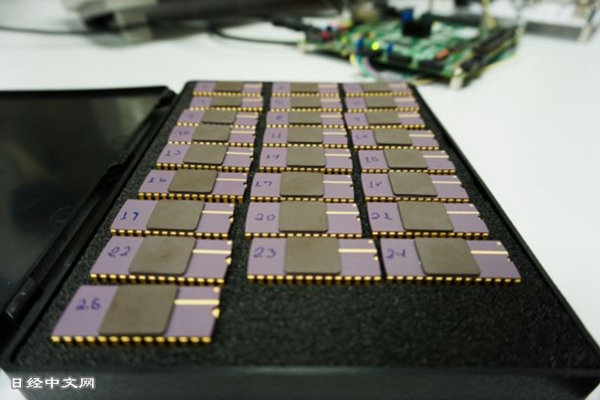

使用真实的芯片进行研究(图片由塔林理工大学提供) |

率领该团队的Samuel Pagliarini博士等人提出的问题是“能做手脚的不只是特殊的人吗?”。他们在现实中进行了验证,找出了“1名工程相关员工”在“很短的时间”内“能做出多大程度的坏事”的答案。

实验是按这样的流程进行的。首先,1名扮演员工的人员设计了电路,还加入了保护数据的4个加密电路。完成设计后,转而扮演有恶意的人,稍微篡改设计,就植入了非法的4个电路。然后将电路送到企业,实际装入了芯片。大学调查时,因为非法电路,数据已遭到泄漏。

|

此次的泄漏之所以能够实现,并不是因为研究人员特别擅长,而是借助了在即将制造前也能对电路设计进行微调的工具。即使发现不完善的地方,也无需从头开始制作,这种方便的工具正在业界普及。

Pagliarini博士透露称,“(讽刺的是)修改问题的工具被用来制造问题”。其操作出人意料地简单,由此暴露出了一种风险,那就是连对企业不满的个人或以犯罪为乐的人也有可能做坏事。

威胁比想象的更为严重。如果民间供应链出现问题,由于责备同事会有心理负担,就会以单纯的设计失误了事。这会成为非法电路的温床。还有可能出现涉及整个国家的恶行。

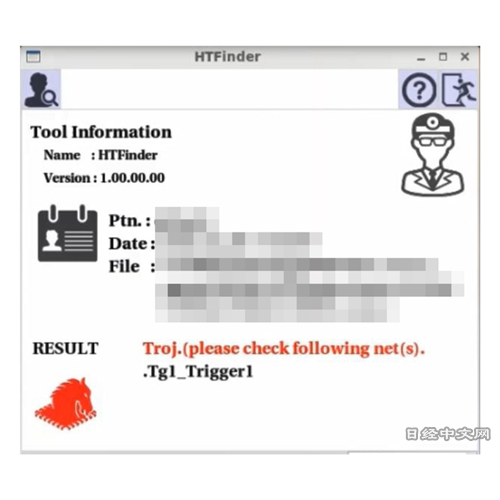

带有医生标志的画面上会出现红色木马标志,以此来告知异常的发生——东芝信息系统公司主管永田真一表示,该公司的服务“至少能够检测出存在被研究人员等恶意使用风险的数十种以上可疑电路”。木马来源于比喻欺骗对方的“特洛伊木马”。

|

|

通过分析检测出可疑电路的画面(局部进行了马赛克处理,图片由东芝信息系统公司提供) |

最初也考虑过对外销售检测系统,但最终还是改为仅提供检测服务。如果非法电路越来越常见,却缺少像东芝信息系统公司这样独立分析非法电路的企业,仅靠公司内部调查,可能存在局限性。

但业界对此持观望态度,认为还为时尚早。其原因是,非法电路检测无法帮助半导体提高性能,只会增加成本。早稻田大学的户川教授表示,“最好从经济安全保障的角度出发,至少在政府采购当中进行彻底确认”。

如果今后日本国内外的客户对半导体产品的安全性提出更高的要求,那么未经检测的产品将被拒之门外。东芝信息系统公司表示,“最好各家企业都形成这样一种氛围,即确认安全性是理所当然的事情”。

由于尚未濒临危机,因此不需要采取对策,这样的想法也有一定的合理性。但新冠病毒的出现让我们认识到,陷于被动时,受到的损失会非常大。是杞人忧天,还是先见之明?威胁半导体电路的问题向人们提出了一个课题,那就是当感知到风险来临的预兆时,应该采取什么样的行动。

日本经济新闻(中文版:日经中文网) 加藤宏志

版权声明:日本经济新闻社版权所有,未经授权不得转载或部分复制,违者必究。